はじめに

こんにちは!sekoguchiです。

AWSWAFとCloudOne Workload Securityがどのように違うのか、また必要性について学ぶためブログ投稿しました。

CloudOne Workload Securityの最新情報については下記を参考にしてください。

https://www.trendmicro.com/ja_jp/business/products/hybrid-cloud/cloud-one-workload-security.html

目次

- 1.AWSWAFとCloudOne Workload Securityの説明

- 2.AWSWAFとCloudOne Workload Securityの違い

- 3.CloudOne Workload Security8つのセキュリティ機能

- 4.AWSWAFとCloudOne Workload Securityの守備範囲

- 5.AWSWAFとCloudOne Workload Security連携のメリット

- 6.まとめ

AWSWAFとCloudOne Workload Securityの説明

AWSWAF

AWSWAFはウェブに特化したファイアーウォールでアプリケーションプロトコル上の不正を検知します。

不正なコマンドやIPアドレスを登録し遮断するブラックリスト型と、登録したIPアドレスしか許可しないホワイトリスト型があります。

AWSWAFでは拒否ルールを作成しルールに則り遮断するブラックリスト型を使用することが多いです。

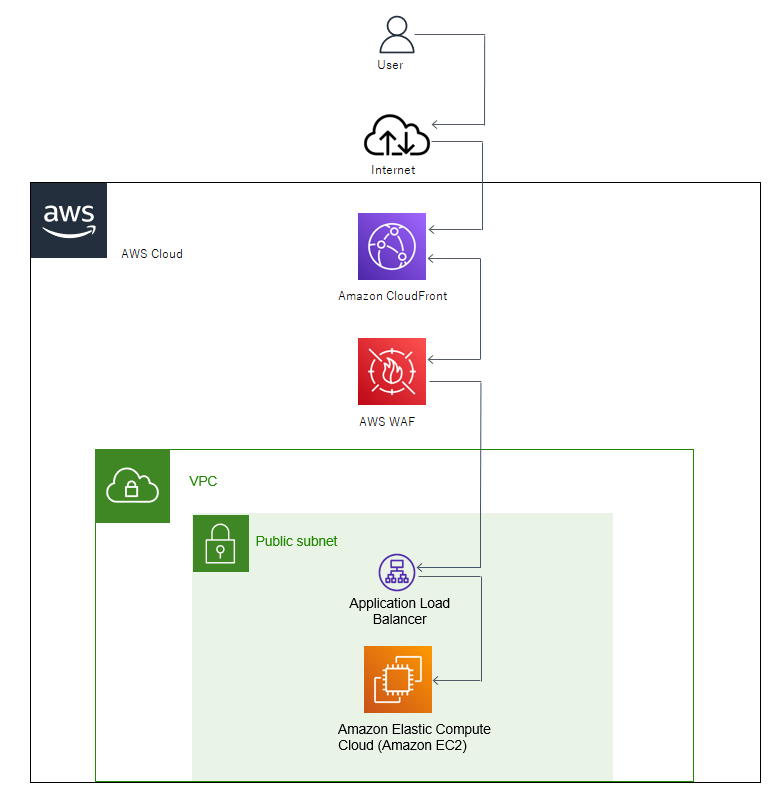

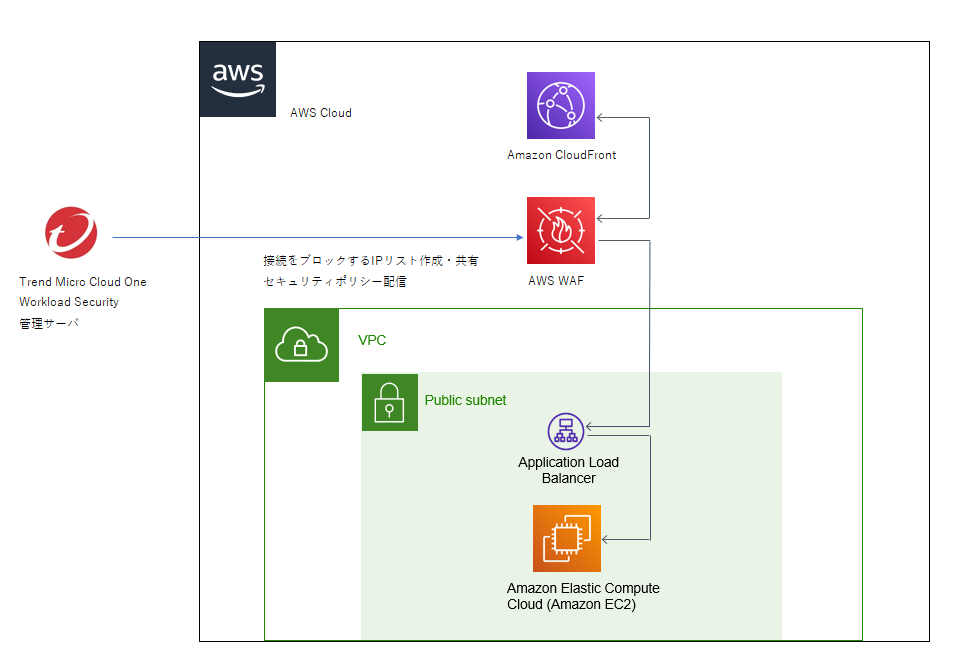

下図のようにAWSWAFはALBやCloudfront、APIGatewayなどにアタッチします。

インターネット経由でのアクセスをWAFにて許可しALBを通りEC2へ到達します。

もし不正なアクセスや不正なコマンドを検知した場合WAFにて遮断します。

実際に遮断したブログ記事がありますので下記もよろしければお読み頂ければWAFの動きについて理解できます。

Amazon EC2にDVWAから攻撃してみた ~事前準備その1~

CloudOne Workload Security

サーバー保護に必要な複数のセキュリティ機能を備えたクラウド型サーバーセキュリティサービスです。

その名の通りサーバー周りの多層防御に優れています。

EC2など増減するautoscaling機能に対応し、増減に対しその都度自動的にエージェントインストールしあらかじめ設定したセキュリティポリシーを自動で割り当てることができます。

CloudOne Workload Security8つのセキュリティ機能

不正プログラム対策

不正プログラム、ウイルス、トロイの木馬などの脅威からリアルタイムに保護する機能があります。

特定された脅威に対しては、脅威を阻止して取り除く処理を個別に選択することによって、システムへの影響を最小限に抑え、不正なファイルは、駆除、削除、または隔離できます。

Webレピュテーション

不正なURLへのアクセスをブロックすることによって、Webの脅威から保護します。

Webセキュリティデータベースを使用して、ユーザがアクセスしようとしているWebサイトのレピュテーションを確認します。

Webサイトのレピュテーションは、コンピュータに適用されている特定のWebレピュテーションポリシーと比較されます。適用されているWebレピュテーションのセキュリティレベルに応じて、URLへのアクセスをブロックまたは許可します。

ファイアウォール

外部から内部に向けての攻撃を遮断し、IPアドレスやポート制限をすることにより不正アクセスを防止します。

IPS/IDS(仮想パッチ)

侵入検知、防御することができ、OS・ミドルウェア等の脆弱性を突いた攻撃を遮断することができます。

またパケットを監視しサーバーに負荷をかける攻撃DDOS攻撃等も防ぐことができます。

アプリケーションコントロール

コンピュータに最初にインストールされていたソフトウェアと比較し、その変更を監視することができます。

新しいソフトウェアが見つかったときに、そのソフトウェアを許可するかブロックするかを判定することができます。

変更監視

事前定義された変更監視ルールが設定されており、不審な行動をしている可能性があるファイルやシステムへの変更を検出します。

検出では、現在の状況が、以前に記録された読み取り値と比較されます。

セキュリティログ監視

管理者行動を監査証跡を作成して維持する事によりログイン情報を保存し内部不正があった場合の証拠になります。

エラーなどのイベントを表示しどんな問題でエラーが発生しているかを把握し、エラー問題把握の時間を短縮することもできます。PCI DSSログ監視の要件を満たすため第三者からの信用を得ることができます。

XDR Add-on

AI と専門的なセキュリティ分析で優先順位付けして脅威を見ることでセキュリティ担当者がどの項目の対応を優先すべきかが分かり深刻な問題にすぐ対応することができます。

また脅威の検知に要する時間を短縮することにより即座に対応し、悪意のある攻撃を初期段階で検知、怪しい動きをするプロセスを即時停止させるなどの早期対応で被害を最小限にすることができます。

AWSWAFとCloudOne Workload Securityの違い

AWSWAF

CloudFront・ALBにアタッチでき、主にWebアプリケーションへの攻撃防御に特化しています。

Webの脆弱性が発見された場合すぐにルールを追加し一時的に遮断しその間に脆弱性を修正する使い方もできます。

CloudOne Workload Security

ネットワーク経由の攻撃やサーバー内部のOS等脆弱性対応などに特化しています。

また多数機能を兼ね備えているためログ監視なども行えます。

IPS/IDSの仮想パッチ機能で脆弱性が見つかった場合仮想的にパッチを当てることでシステムを保護します。

WAFの防御範囲であるアプリケーション層を防御することも可能ではあるが、WAFに比べると防御幅が狭く防げない攻撃も多いです。

AWSWAFとCloudOne Workload Securityの守備範囲

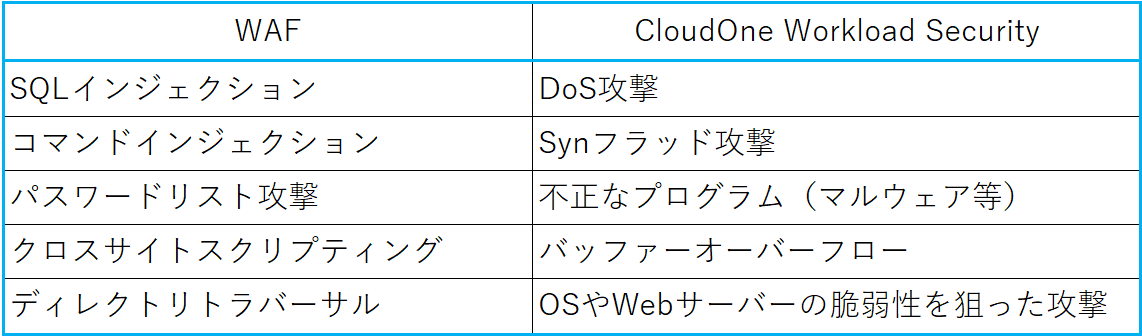

攻撃の種類はたくさんあります。

下記の表は攻撃の一部ですが攻撃手法がたくさんあることが分かります。 これらはWAF、CloudOne Workload Securityどちらか片方導入したとしてもすべてを防ぐことはできません。

これらはWAF、CloudOne Workload Securityどちらか片方導入したとしてもすべてを防ぐことはできません。

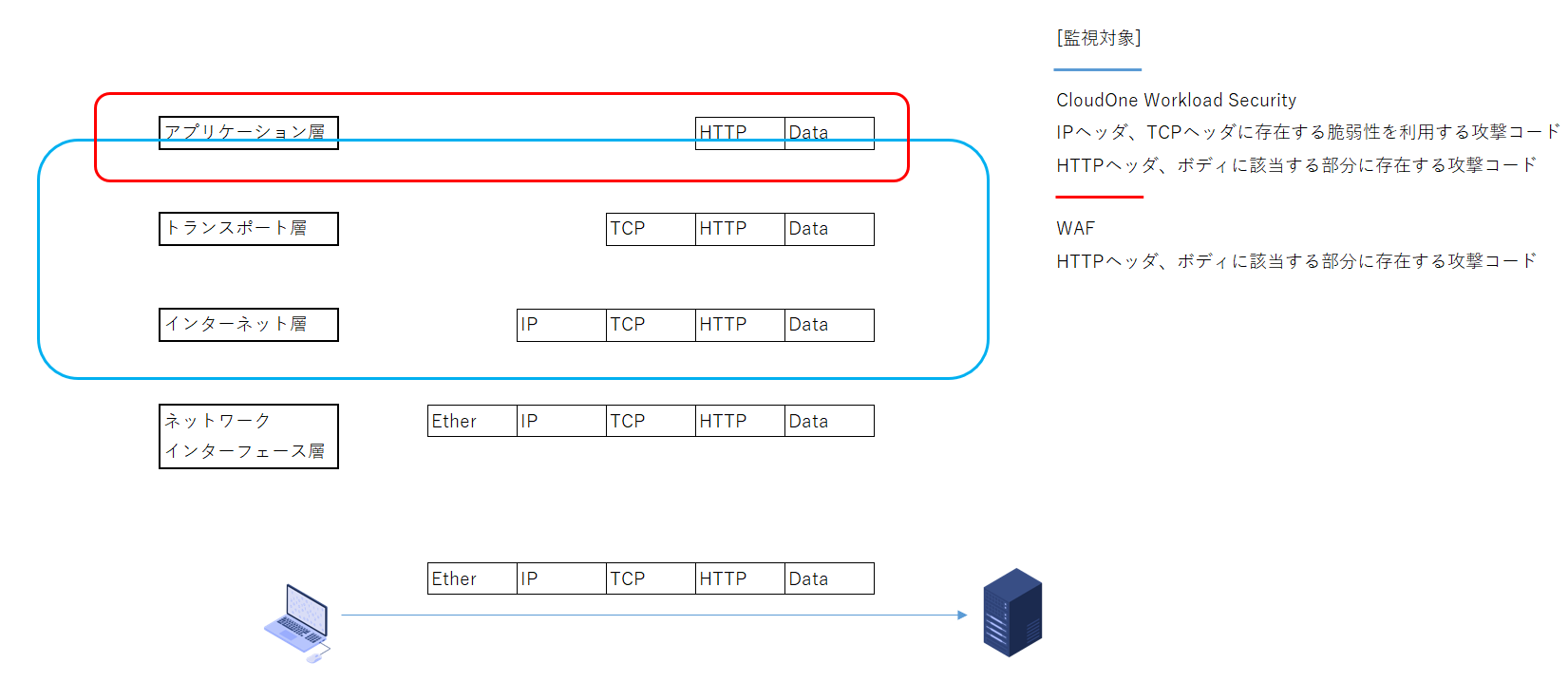

AWSWAFとCloudOne Workload Securityの守備範囲はTCP/IP 4階層モデルで見ると下図のようになります。

CloudOne Workload Securityはアプリケーション層も守備範囲ですが特定の攻撃だけでアプリケーション層を全てを守れるとは言い切れません。

AWSWAFとCloudOne Workload Security連携のメリット

AWSWAFとCloudOne Workload Securityの連携をすることにより守備範囲外領域をお互いにカバーし合うことができます。連携することによりEC2にSQLインジェクション等脆弱性があるとCloudOne Workload Securityが判断するとAWSWAFで対応するルールを作成するよう指示します。トレンドマイクロからプリセットのルールを配信もあり、下図のように都度ルール更新を行え攻撃を遮断します。

まとめ

今回はAWSWAFとCloudOne Workload Securityそれぞれの役割や多重防御の必要性を学びました。攻撃の手法もどんどん進化していき、ルール更新など自動化にしないと運用が難しいと感じました。

CloudOne Workload Security、AWS WAF導入を検討、お困りのお客様、是非スカイアーチネットワークスまでご相談ください。

投稿者プロフィール

最新の投稿

セキュリティ2024年6月17日脆弱性診断とは?

セキュリティ2024年6月17日脆弱性診断とは? セキュリティ2024年5月27日Burp Suiteで脆弱性診断してみた~診断編~

セキュリティ2024年5月27日Burp Suiteで脆弱性診断してみた~診断編~ セキュリティ2024年5月24日Burp Suiteで脆弱性診断してみた~環境準備編~

セキュリティ2024年5月24日Burp Suiteで脆弱性診断してみた~環境準備編~ セキュリティ2023年12月22日SQLインジェクション攻撃とは

セキュリティ2023年12月22日SQLインジェクション攻撃とは