はじめに

RHEL9でInspectorが使えるのか試してみました

下記の記事を参照すると、RHEL9が対応OSにはいっていました。ということでInspectorの検証をやってみないとだめだなと思いやってみた次第です。

https://docs.aws.amazon.com/inspector/latest/user/supported.html

ところがSSMAgentの対応ページにRHEL9が入っていません。どういうことかと思いながらとりあえずインスタンスを立ててみました。

https://docs.aws.amazon.com/systems-manager/latest/userguide/prereqs-operating-systems.html

目次

手順の概要

- ログイン

- マネージドインスタンス化

- Inspector確認

実行環境

RHEL9

手順

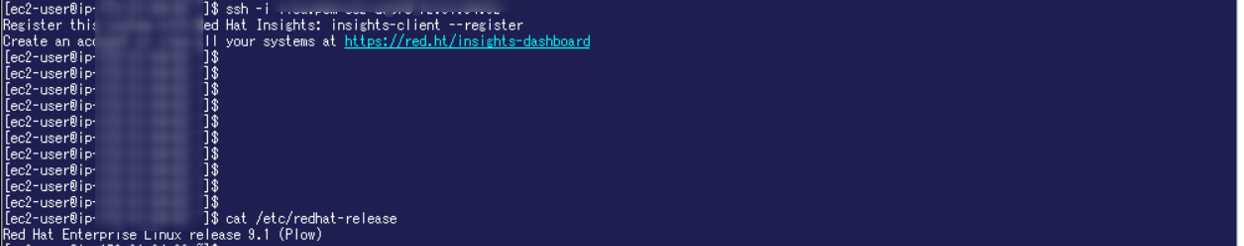

ログイン

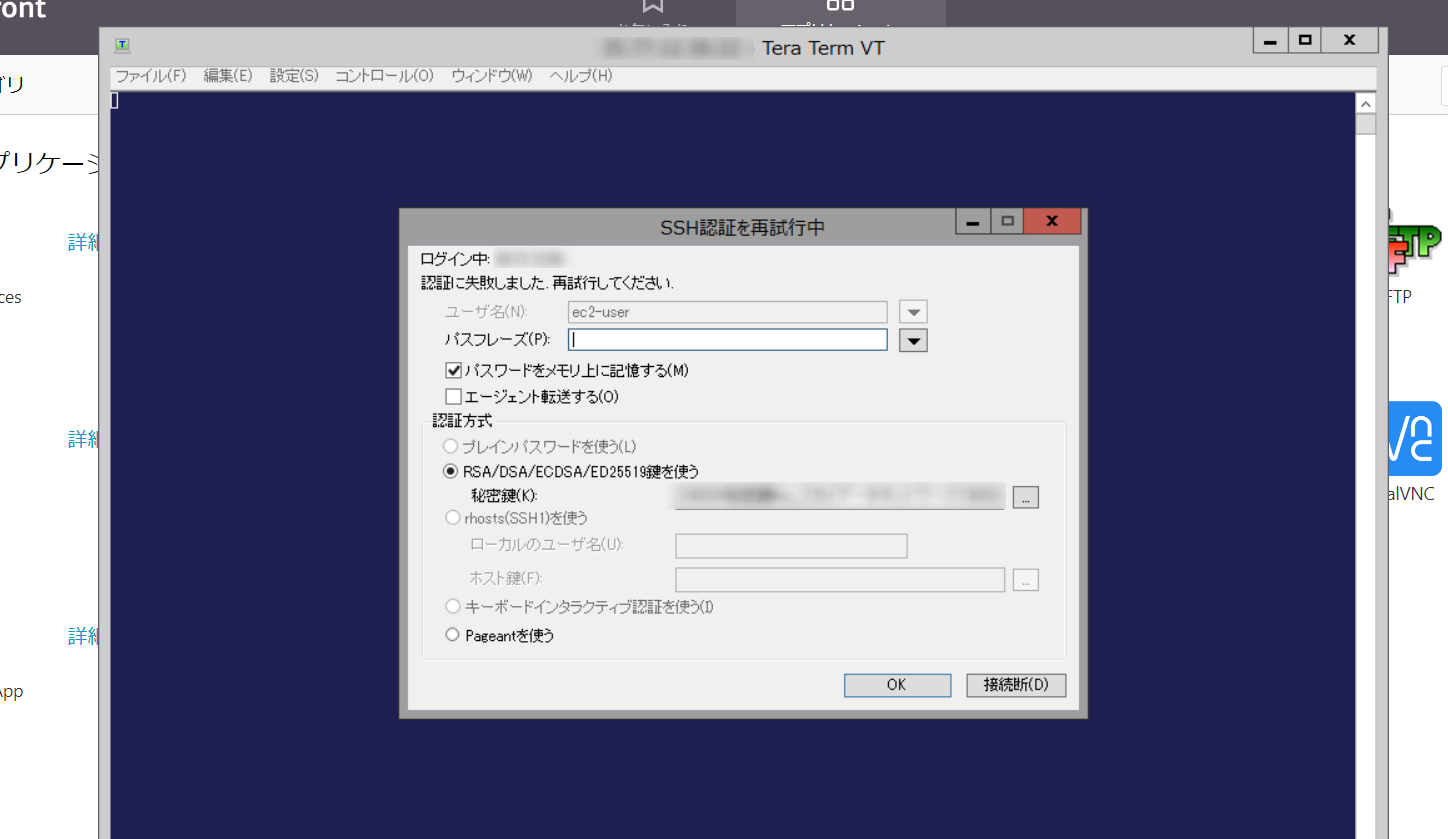

いつものようにTeratermを使ってログインを試みましたが、いきなりの失敗でした。

ユーザ違ったかなと思い、公式ドキュメントを読んでいろいろと試してみましたがすべて失敗。

調べていたら、RHEL9では暗号関連が厳しくなったようでTeratermの現行バージョンだとログインができないようです。

セッションマネージャを利用しようにもSSMAgentはおそらくインストールされていないはず。

仕方がないのでAL2の踏み台サーバを立て、そちらからログインしました。

その際に使用したコマンドは↓です。適宜読み替えてください。

ssh -i xxxx.pem ec2-user@xxx.xxx.xxx.xxx

ログインができました。ログインにここまで苦戦したのは初めてかもしれません。

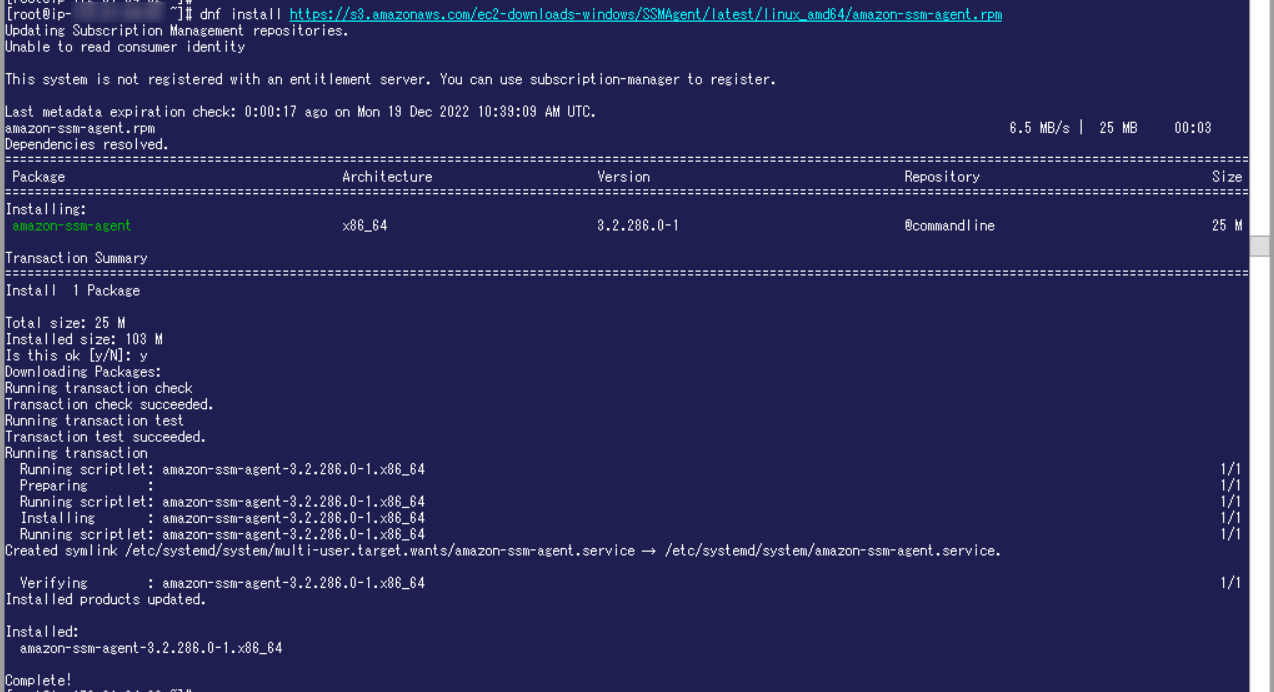

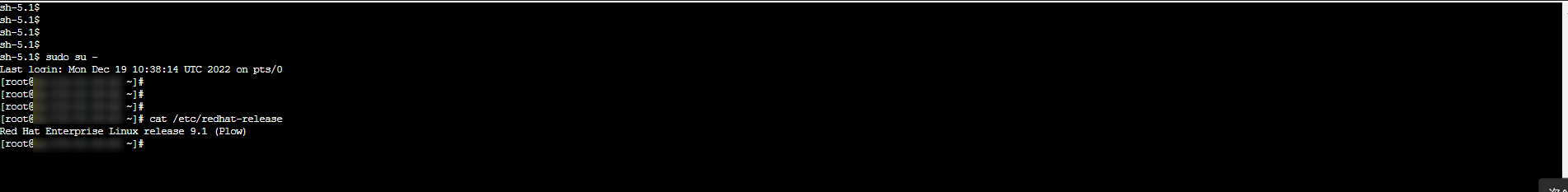

マネージドインスタンス化

予想通りSSMAgentが入っていなかったので、手動でインストールします。

サポートされていないので、RHEL8の手順を流用しましたが普通にインストールできました。

あとは下記手順を参考にマネージドインスタンス化すれば問題ありません。ロールを付けてSSMAgentのアップデートをするだけです。

ちなみにですが、セッションマネージャも問題なく利用できました。

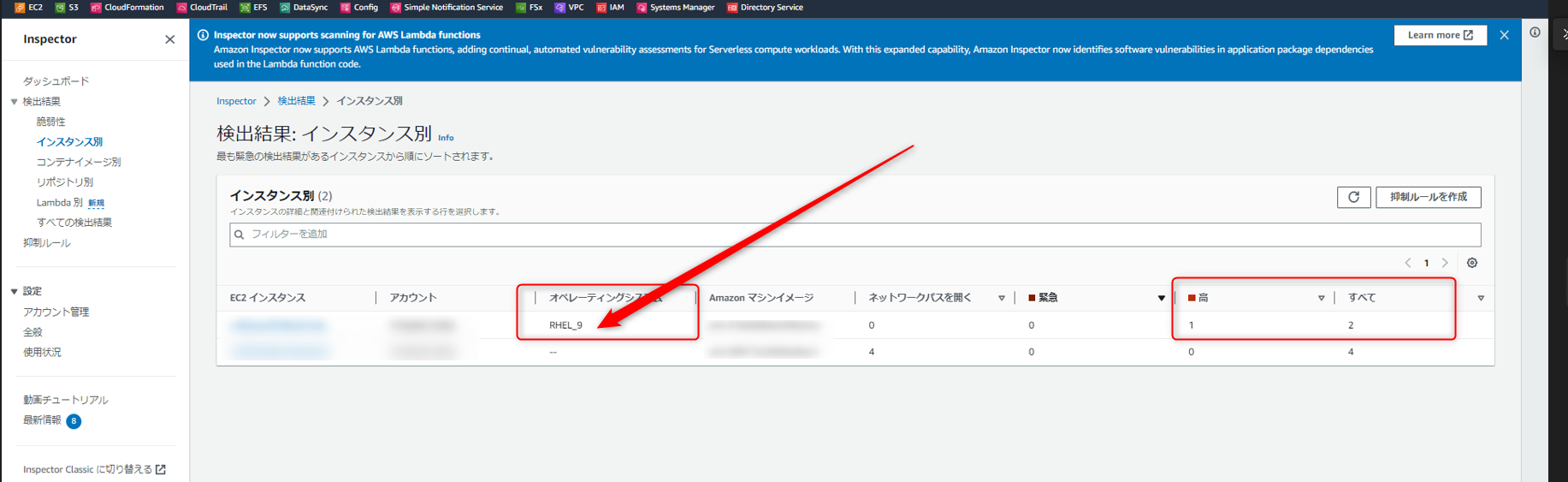

Inspector確認

Inspectorを確認します。開始していない方は、該当のリージョンでInsepctorを開始してください。

オペレーティングシステムのところにRHEL9と記載が出ています。

また、脆弱性の情報も表示されました。

※私の環境では抑制ルールでMedium以下の脆弱性を表示していないようにしています。

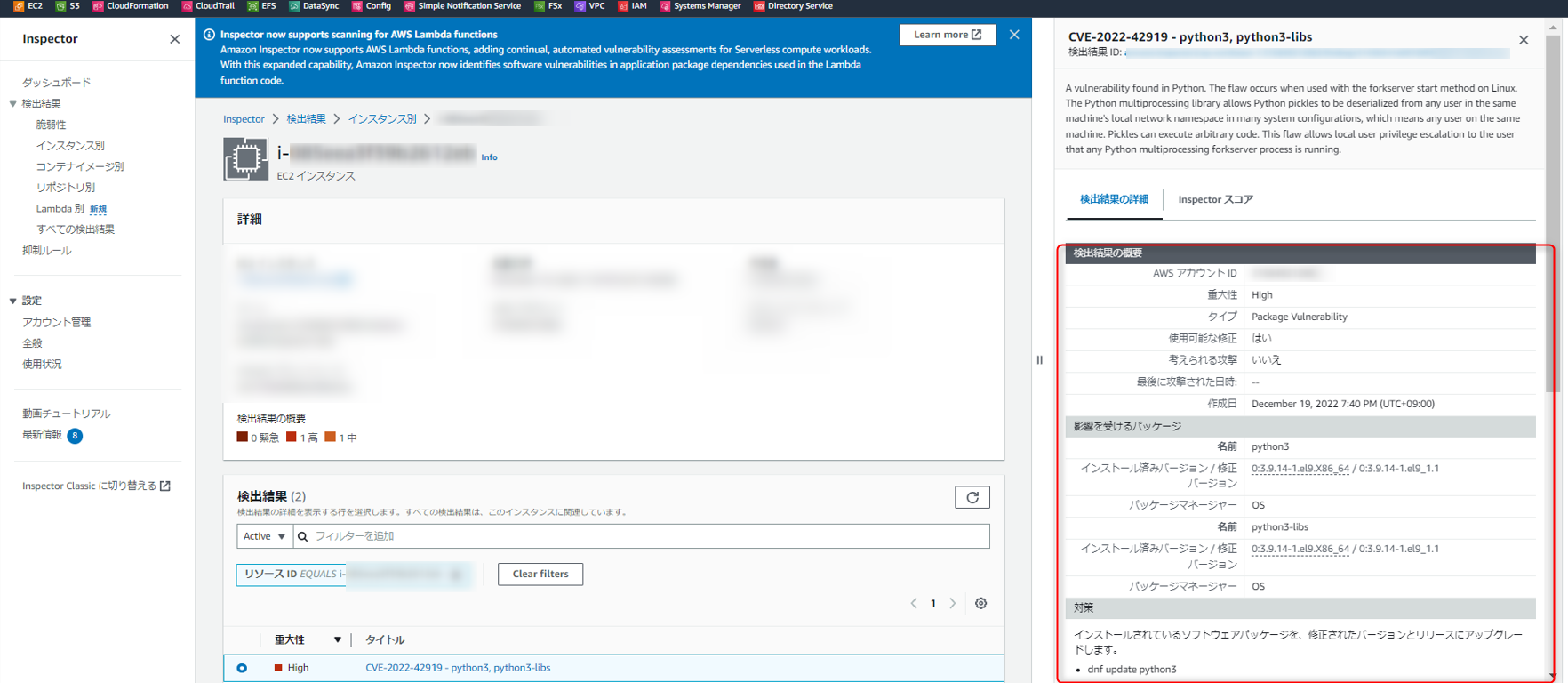

脆弱性の詳細情報です。対応コマンドも記載してくれているので大変便利です。

まとめ

RHEL9を普段触ることがないので、簡単にですがまとめてみました。

脆弱性対策としてInspectorがどんどん使いやすくなっているので、ぜひご利用いただければと思います。

投稿者プロフィール

- そろそろGCPに手を出したい

最新の投稿

AWS2025年1月6日ShiledAdvanced触ってみた

AWS2025年1月6日ShiledAdvanced触ってみた Amazon Inspector2024年11月12日Inspectorにいろいろ機能が追加されたのでまとめてみました

Amazon Inspector2024年11月12日Inspectorにいろいろ機能が追加されたのでまとめてみました Linux2022年12月22日RHEL9にログインする方法を考えてみた

Linux2022年12月22日RHEL9にログインする方法を考えてみた Linux2022年12月20日RHEL9でInspectorが使えるのか試してみました

Linux2022年12月20日RHEL9でInspectorが使えるのか試してみました